Downloade software er blevet en stressende opgave. I en verden, hvor anonymiteten betyder meget der dem, der ville kaste privatliv til vinden og se alle dine manøvre. Men der er mange ting, du kan gøre for at uploade og downloade anonymt, vil dette begreb blive undersøgt nedenfor.

Steps

- 1Der er mange måder at skjule dem spor på informationsmotorvejen. Den vigtigste måde, folk sætte et ansigt på en computer er med computere IP-adresse. Dette antal kan nemt omdannes til en reel adresse med en minimal indsats. Derfor næsten alle anonyme tjenester beskæftige udelukkende IP-adresser. IP anti-detektion kan opdeles i en af to kategorier. Nemlig:

- Software baseret:

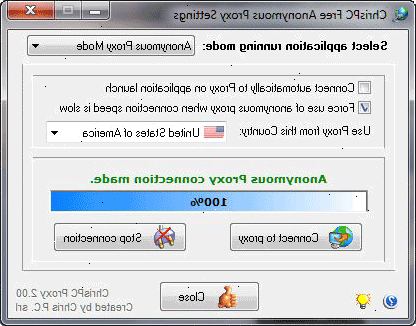

- Proxy: En proxy i enkle vendinger, er en anden computer derude et sted, der springer din forbindelse til hvor du ønsker det til at gå. Du kan downloade add-ons til Firefox, så disse proxy "adresser" kan skrives i.

- Liste Blokering: Liste opgøres af forskellige Computer adresser som folk ønsker at blokere fra deres forbindelse. Brug af denne tjeneste kan man til en vis grad blokere regeringen, RIAA, Spyware sites og endda annoncer. En populær gratis liste blokerer værktøj kaldes peer værge.

- Bounce link: Nogle hosting websteder giver dig mulighed for at downloade et link, de selv har på lager, som brugerne har uploadet. Efter en ansvarsfraskrivelse, de tager intet ansvar for links, som brugerne uploader, nogle endda slette IP-adresse logs, eller

- Hardware Baseret: Ved at tilføje eller fjerne bestemte dele fra en computer, en person kan nå et niveau med høj anonymitet.

- NIC-USB: Ved at fjerne din internet kort du opnå en perfekt anonymitet, kan de ikke komme igennem ledningen ret? Men hvis du ønsker at bo online kan det være bedre at investere i nogle hardware, der vil tage dig der. Få dig en stor mængde data recovery drev, kort sagt en kæmpe USB-flash-drev. Installere et operativsystem, og alt hvad du skal gøre for at bruge en tilfældig computere BIOS setup til at starte computeren op fra USB. Dette kommer i handy på pizza steder med høj hastighed, eller endda nogle kaffebarer. Men vil du så nødt til at forblive anonym i det virkelige liv, og vil i sidste ende nødt til at lære avancerede SSH protokoller.

- Differential Portering: To computere kan være spændte sammen ved hjælp af parallelle eller serielle kabler så godt, da ordentlig hardware og software betingelser er opfyldt. Ved hjælp af denne metode flere computere kan være spændte sammen med blandede fuldmagter og havne til at forvirre enhver ville være nede peeper.

- Airsnorting: Med en trådløs bærbar man kan sidde uden for en café. Ved hjælp af en navnløs Linux program kan man finde de usynlige krypteringsnøgler, der løber gennem luften under trådløse transmissioner og dermed give dig den gyldne billet til deres forbindelse. Dette kombineret med SSH protokol vil sætte dig online næsten overalt.

- SSH protokol: Med en lille PirateRay program, der bruger SSH sikker tunnel til en af PirateRay servere. En bruger kan vælge enten en specifik server eller indstille indstillinger for at aktivere tilfældig udvælgelse af serveren, når programmet starter.

- Software baseret:

Derefter er alle de data, som brugeren modtager eller transmitterer krypteret. Alle transaktioner vedrørende torrent nettet vil ske ved hjælp af en IP-adresse på en server, der er placeret i den anden ende af verden. Logge på sker ikke på de samme servere, så brugeren kan være sikker på sin sikkerhed og anonymitet.

Advarsler

- Den bedste måde at undgå at blive fanget er ikke at gøre noget ulovligt. Opsøge lovlige alternativer når det er muligt, også selvom det ikke er så praktisk.

- Laptops har IP'er ligesom desktops.

- IP-adresser er aldrig rigtig usynlige. Ved hjælp af fuldmagter man kan bremse detektion ned, men vil aldrig hente sporløst. Bemærk også, at fuldmagter bremse Internet hastighed betydeligt.

- Nogen tilstrækkeligt fastlagt, ligesom RIAA, kunne bryde anonymiteten får tid nok. Dette gælder, uanset hvor hårdt du prøver, din trafik stadig at gå gennem mange routere og servere.

- Den eneste virkelig anonym forbindelse er den, du kan sætte i lommen og tage med dig.